Netzwerk-Sicherheit: NIS-2 im Fokus – Ihr Schlüssel zur optimalen Zutrittskontrolle!

Die neue Cybersicherheitsgesetzgebung NIS-2 bringt bedeutende Veränderungen für rund 4.000 Unternehmen und Einrichtungen ab mittlerer Größe in Österreich. Ab 2025 werden verpflichtende Sicherheitsmaßnahmen und Meldepflichten bei Sicherheitsvorfällen eingeführt, die sowohl die betroffenen Organisationen als auch deren Dienstleister und Lieferanten betreffen. Diese Regelungen zielen darauf ab, eine höhere Sicherheit in kritischen Sektoren zu gewährleisten und das Risiko von Cyberangriffen erheblich zu reduzieren. Unternehmen sind gut beraten, sich bereits jetzt intensiv mit der Umsetzung dieser Vorgaben auseinanderzusetzen, um nicht nur gesetzliche Anforderungen zu erfüllen, sondern auch ihre eigene Sicherheit zu stärken. In diesem Blogartikel erfahren Sie alles Wichtige zur NIS2-Richtlinie und wie Sie Ihr Unternehmen optimal darauf vorbereiten können. Rücken Sie Ihre Netzwerk-Sicherheit in den Fokus. Bei Fragen unterstützen wir Sie gerne!

Was versteht man unter NIS und was ist das Ziel dahinter?

NIS steht für die Sicherheit von Netz- und Informationssystemen. Die aktuelle NIS-Richtlinie aus 2016 betrifft etwa 100 Unternehmen in Österreich, hauptsächlich aus der kritischen Infrastruktur und Anbieter digitaler Dienste. Die Cybersicherheitsrichtlinie zielt darauf ab, die Widerstandsfähigkeit und Reaktionsfähigkeit auf Sicherheitsvorfälle in der EU zu verbessern.

Mit dem NISG 2025 wird der Anwendungsbereich auf mehrere tausend Unternehmen ausgeweitet und die Anforderungen verschärft. Betroffene Einrichtungen müssen künftig angemessene Risikomanagementstrategien implementieren und bestimmten Meldepflichten nachkommen.

Welche Unternehmen sind von der NIS-2 betroffen?

Es handelt sich um große und mittelständische Unternehmen aus den nachfolgend genannten Branchen:

Sektoren und Teilsektoren mit hoher Kritikalität:

- Energie:

Energie Stromversorgung, Fernwärme/-kälte, Kraftstoff/Heizöl, Gas - Transport / Verkehr:

Luftverkehr, Schienenverkehr, Schifffahrt, Straßenverkehr - Finanz / Versicherung:

Banken, Finanzmarkt-Infrastruktur - Gesundheit:

Dienstleistungen, Referenzlabore, F&E, Pharma (NACE C Abt. 21), Medizinprodukte - Wasser / Abwasser

- Informationstechnik und Telekommunikation

IXPs, DNS, TLD, Cloud Provider, RZ-Dienste, CDNs, TSP, elektronische Kommunikation/ Dienste, Managed Services und Security Services - Weltraum

Bodeninfrastrukturen

Sonstige kritische Sektoren und Teilsektoren:

- Transport / Verkehr:

Post und Kurier - Chemie:

Herstellung, Handel, Produktion - Forschung:

Forschungseinrichtungen - Verarbeitendes Gewerbe:

Medizin / Diagnostika; DV, Elektro, Optik (NACE C Abt. 26 und 27); Maschinen bau (NACE C 28), Kfz/Teile (NACE C 29), Fahrzeugbau (NACE C 30) - Digitale Dienste:

Marktplätze, Suchmaschinen, soziale Netzwerke - Lebensmittel:

Großhandel, Produktion, Verarbeitung - Entsorgung

Abfallbewirtschaftung

Haus der Schlösser – Ihr Schlüssel zur optimalen Zutrittskontrolle!

Welche Herausforderungen bringt die NIS 2 Reglung mit sich und wie können Sie diese meistern?

Durch die Anpassung der NIS-2 Richtlinie stehen Unternehmen vor spezifischen Herausforderungen, die einige Branchen besonders stark betreffen. Insgesamt verlangt die NIS-2 Richtlinie von den Unternehmen ein erhöhtes Maß an Aufmerksamkeit und Investitionen in Sicherheitsmaßnahmen, um den neuen gesetzlichen Vorgaben gerecht zu werden und Systeme, Zugriffe sowie Daten effektiver zu schützen.

Unsere 3 Tipps für Ihre Sicherheit!

1. Infrastruktur prüfen:

Überprüfen Sie Ihre digitale und physische Sicherheit regelmäßig und holen Sie bei Bedarf Fachleute für eine Analyse und Empfehlungen hinzu.

2. Notfallplan erstellen:

Entwickeln Sie Strategien für Krisenfälle, lassen Sie diese prüfen und schulen Sie Ihre Mitarbeiter regelmäßig.

3. Digitale Systeme nutzen:

Zutrittskontrollsysteme dokumentieren Zugriffe und ermöglichen Ihnen volle Transparenz über Bewegungen im Unternehmen.

Ihre Vorteile mit Haus der Schlösser:

Kostenlose Erstberatung

IST-Analyse

Entwicklung einer NIS-2 konformen Zugangskonzeptes

Planung technischer und baulicher Maßnahmen

Auswahl passender Produkte und Lösungen

Installation und Integration

Potenzielle Schwachstellen in der Schließtechnik identifizieren und beheben.

Je früher Unternehmen mit der Vorbereitung auf die NIS2-Richtlinie beginnen, desto vorteilhafter ist es, wobei Maßnahmen zum physischen Schutz der Einrichtungen eine entscheidende Rolle spielen.

Bei der Bestandsaufnahme sollten Sicherheitsverantwortliche gründlich die bereits implementierten Sicherheitsmaßnahmen und Schließsysteme analysieren und deren Zukunftssicherheit bewerten.

Ältere mechanische Schließsysteme:

Besonders ältere mechanische Schließsysteme können für Betreiber ein Haftungsrisiko darstellen, insbesondere wenn der Patentschutz abgelaufen ist. In einem solchen Fall sind Fachgeschäfte nicht mehr verpflichtet, den Hersteller zu kontaktieren, und Schlüsselkopien können ohne weitere Rückfragen angefertigt werden: Dies stellt ein erhebliches Sicherheitsrisiko dar, da Unternehmen die Kosten für mögliche Ausfälle selbst tragen müssen, weil sie keine ausreichenden Schutzmaßnahmen nachweisen können. Erfahrungsberichten zufolge wird es mit dem Alter solcher Schließsysteme zunehmend komplizierter, die Anzahl der im Umlauf befindlichen Schlüssel zu überwachen, und ein zeitnahes Reagieren auf Schlüsselverluste wird nahezu unmöglich.

Elektronische Schließsysteme:

Wenn es sich bereits um ein elektronisches System handelt, das kabelgebunden ist, muss sichergestellt werden, dass die Funktionalität auch bei Unterbrechungen der Stromversorgung erhalten bleibt.

Anhand der folgenden Checkliste kann festgestellt werden, ob bei dem Schließsystem dringender Handlungsbedarf besteht.

CHECKLISTE: Wie zukunftssicher ist Ihr Schließsystem?

- Verfügt Ihr Schließsystem über einen gültigen Patentschutz?

- Entspricht das Schließsystem dem aktuellen Stand der Technik?

- Ist die Türtechnik aktuell (Türschließer, Schlösser etc.)?

- Ist Ihr Betrieb bei Unterbrechung der Stromzufuhr (Blackout) gewährleistet?

- Sind Ihre Zutrittsereignisse nachvollziehbar und werden diese dokumentiert?

- Existiert bei Ihnen ein ausgearbeitetes Sicherheitskonzept?

- Wie umfassend ist Ihre Schlüsselorganisation?

- Befinden sich möglicherweise nicht autorisierte Schlüssel im Umlauf?

- Wie schnell kann auf Schlüsselverluste reagiert werden?

Physische Bedrohungen? Ganzheitlicher Schutz für Ihre Daten!

Moderne Datenzentren sind das Herzstück vieler Unternehmen, denn hier werden wichtige Informationen gespeichert und verarbeitet. Ihre zuverlässige Sicherung ist daher entscheidend, um den Betrieb aufrechtzuerhalten und gleichzeitig die Reputation des Unternehmens zu schützen.

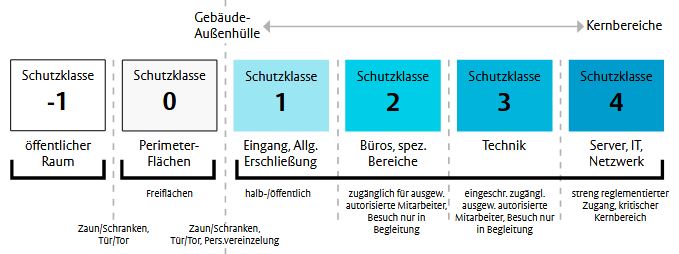

Darüber hinaus setzt die NIS-2-Richtlinie auf bewährte Sicherheitsstandards, um sensible Bereiche umfassend zu sichern. Ein guter Einstieg in die Umsetzung dieser Richtlinie ist die europäische Norm EN 50600. Sie erläutert das sogenannte „Zwiebelschalenprinzip“, bei dem Sicherheitsmaßnahmen Schicht für Schicht von außen nach innen aufgebaut werden, um so einen umfassenden Schutz zu gewährleisten.

Synergien von elektronischer Schließanlage und Zutrittskontrollsystem: Ihre Sicherheit optimieren

Um ein effektives Sicherheitskonzept zu entwickeln, bieten digitalisierte und vernetzte Sicherheitslösungen im Vergleich zu mechanischen Systemen deutliche Vorteile. Dies beginnt bereits mit der einfachen und unkomplizierten Verwaltung von Zugangsrechten und Berechtigungen für einzelne Mitarbeiter und reicht darüber hinaus vom Schutz vor Diebstahl bis hin zum Brandschutz.

Besonders bei der physischen Sicherheit – also dem Schutz von Mitarbeitern, Inventar sowie analogen und digitalen Daten vor externen Bedrohungen und Vorfällen – können vernetzte Schließsysteme und Zutrittskontrolllösungen nicht nur einen höheren Komfort, sondern auch deutlich mehr Sicherheit bieten.

Ihre Unterstützung bei der NIS-2 Regelung beginnt hier:

Wir sind ein österreichisches Unternehmen mit staatlicher Auszeichnung

Kompetente Sicherheitsberatung für geeignete Produkte und Lösungen.

Wir stellen Ihnen den Montageservice unserer qualifizierten Fachkräfte zur Verfügung.

Warum sich eine Investition in Ihre Sicherheit lohnt?

Sicherheitslösungen sind weit mehr als nur eine gesetzliche Pflicht, denn sie stellen auch eine kluge Investition in die Zukunft Ihres Unternehmens dar. Mit digitalen und physischen Schutzmaßnahmen, die den Anforderungen der NIS-2-Richtlinie entsprechen, können Sie nicht nur Ihre Netzwerke, sondern auch Ihre Zugänge effektiv vor Datenverlust, Betriebsausfällen und finanziellen Schäden schützen.

Da die NIS-2-Richtlinie verbindlich ist, können Verstöße hohe Geldstrafen sowie rechtliche Probleme nach sich ziehen. Wer jedoch frühzeitig handelt, kann diese Risiken deutlich reduzieren.

Darüber hinaus verlangt auch die DSGVO, dass Unternehmen ihre Daten durch geeignete Maßnahmen schützen. Auf diese Weise stellen Sie sicher, dass sensible Informationen weder verloren gehen noch beschädigt werden.